Depuis quelques jours, suite au rachat de Twitter par Elon Musk, on entend beaucoup parler de Mastodon.

Certains se disent prêts à migrer de Twitter vers Mastodon, si nombre de billets de blog parlent de Mastodon vs Twitter du point de vue fonctionnel, on parle assez peu des aspects liés à la sécurité.

Ici, je ne vous parlerais pas de modération, de changements d’habitude, etc. simplement de mon point de vue lié à la sécurité.

Mastodon : comprendre le modèle décentralisé

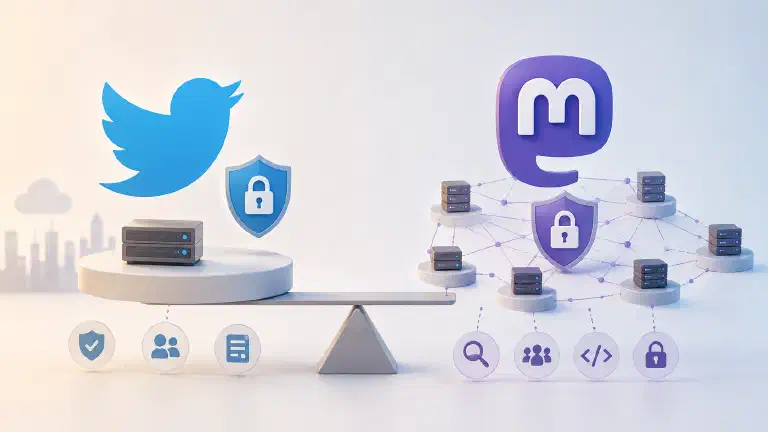

Au contraire de Twitter, Mastodon utilise un modèle décentralisé.

Ce dernier permet d’avoir de multiples instances qui communiquent entre elles via un protocole commun.

Cela permet de ne pas nécessiter que l’ensemble des utilisateurs soit sur la même instance pour se suivre, réagir ou liker des “pouets” (l’équivalent des tweets).

Pour en savoir plus sur le sujet, je vous conseille l’excellent article sur le blog de Framasoft :

Et si on parlait de sécurité ?

Le souci du tiers de confiance

Vous l’aurez compris, nous avons déjà un premier “point faible”, du a un principe que j’ai déjà abordé dans d’autres billets dans le passé : le tiers de confiance.

L’un des principaux défauts de Mastodon est aussi sa force. La décentralisation empêche une politique de sécurité commune à l’ensemble des instances.

Cela signifie donc que l’on confie des données potentiellement confidentielles et/ou sensibles à un tiers.

Tout dépend de l’importance que l’on attache aux dites informations, mais par exemple votre adresse mail peut potentiellement être exploitée par un administrateur malveillant ou une instance compromise.

Cela signifie aussi que d’une instance à l’autre, vous pouvez avoir différents niveaux de gestions de données sensibles.

Pour certains, il sera impossible aux modérateurs d’accéder aux données “personnelles”, pour d’autres, ça sera open bar.

Modification du code

J’ai vu en boucle “Mastodon est open source, tu n’as qu’à voir le code si tu veux voir [choisir la feature sécurité]”.

Oui et non, tout comme [VSCode n’est pas l’exact contenu du repository open source](https://github.com/microsoft/vscode/wiki/Differences-between-the-repository-and-Visual-Studio-Code), ce n’est pas parce qu’un système est basé sur de l’open source qu’il est déployé tel quel.

Au contraire, vu que le code est ouvert, il est d’autant plus facile pour quelqu’un de malveillant de le modifier pour en faire ce qu’il veut.

Ainsi, rien ne m’empêche techniquement de modifier le code de mastodon pour qu’il stocke les mots de passe en clair, m’envoie une copie de tous les MP par mails ou envoyer des messages en me faisant passer pour quelqu’un d’autre.

Phishing

Le côté décentralisé facilite aussi un autre aspect : le phishing.

En effet, étant donné qu’il n’y a pas de domaine prédéfini, rien ne m’empêche de mettre une page de création de comptes “fake”.

Ainsi je peux récupérer pas mal d’informations sensibles, notamment les mots de passe.

En effet, si dans l’IT, nous sommes plus sensibilisés que d’autres sur la réutilisation de mot de passe, ce n’est pas le cas d’une grande partie de la population qui recycle ses mots de passe d’application en application.

De cette manière, je peux facilement tester un mot de passe que j’ai récupéré sur d’autres sites web pour en prendre le contrôle ou exfiltrer nombre d’informations.

L’infrastructure et le patching

Une fois de plus, étant donné que la solution est hébergée par un tiers, il est nécessaire de s’assurer que l’infrastructure qui héberge la solution est assez sécurisée.

En effet, la moindre brique non sécurisée est un vecteur d’attaque.

Tous les jours des dizaines de CVE (Common Vulnerabilities and Exposures) sont trouvées des produits, y compris des failles zéro day (faille inconnue non patchées), il est donc nécessaire d’avoir une veille de la part de l’hébergeur pour mettre à jour rapidement ses briques à chaque faille découverte, ainsi qu’une surveillance sur son infrastructure pour être à même de détecter et réagir à tout comportement anormal ou inhabituel.

Et twitter dans tout ça ?

On pourrait croire que je vais dire que Twitter est sécurisé, mais c’est faux.

Dans le passé, il y a eu de multiples hacks de Twitter, j’avais même parlé du dernier dans un billet sur ce blog.

Toutefois, des mécanismes de protection dus au fonctionnement même d’une entreprise assurent un niveau de sécurité plus élevé, qui est potentiellement audité.

Twitter doit se conformer à de nombreux impératifs de sécurité de par sa taille et le fait qu’elle doit rassurer son public.

Ça reste tout de même une boite noire sur laquelle, de mon côté, je ne peux pas vous assurer que tout est à 100% sécurisé.

En conclusion : on oublie Mastodon ?

On pourrait croire que je dise qu’il faut donc s’enfuir loin de Mastodon avec ce que je viens de dire, mais c’est faux!

Comme à chaque fois que vous confiez vos données personnelles, il est important d’être conscient de la sécurisation de celles-ci.

Mastodon reste un outil open source très puissant qui dans certains modèles peut rivaliser avec Twitter.

Toutefois, son côté décentralisé le place aussi potentiellement en position de faiblesse quand on s’attarde sur la sécurité.

N’hésitez pas à réagir dans les commentaires pour donner votre avis!